¿Sabías que actualizar el sistema operativo y el software de nuestros dispositivos también es una manera de evitar ataques informáticos? Las versiones desactualizadas son más vulnerables y pueden permitir la entrada de ciberdelincuentes. Es recomendable mantener actualizadas las aplicaciones y el sistema operativo de nuestros dispositivos para no dar facilidades ante una potencial amenaza. Buenas…

Categoría: Ciberconsejo

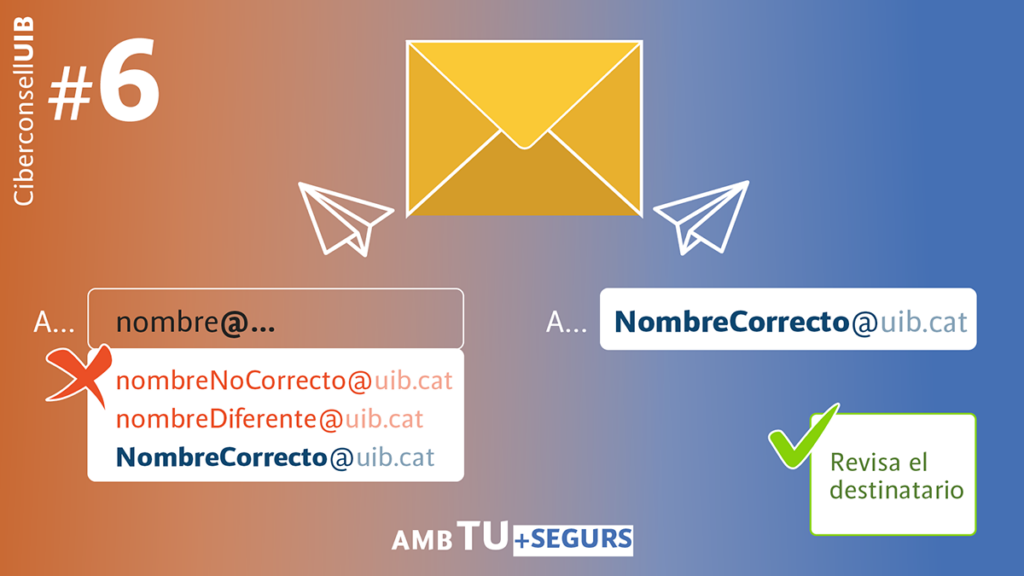

Antes de enviar un correo electrónico, es muy importante revisar el destinatario al que va dirigido. La función de autocompletar puede sugerirnos una dirección de correo similiar pero que no es la del destinatario al que queremos enviar el mensaje. Si no prestamos atención podemos acabar enviando el correo a un destinatario no deseado. Buenas…

Los hipervínculos son mecanismos que pueden emplear los ciberdelincuentes para camuflar enlaces a webs fraudulentas que imitan portales oficiales para robar datos personales o contraseñas. Buenas prácticas en el uso del correo electrónico

Fíjate siempre en la información que aparece donde se indica la dirección de la web que quieres visitar. El candado cerrado antes de la dirección indica que la web que visitas es segura. Cuando la conexión a sitio web empieza por “HTTPS” (Hypertext Transfer Protocol Secure), te indica que utilizas un protocolo seguro que protege…

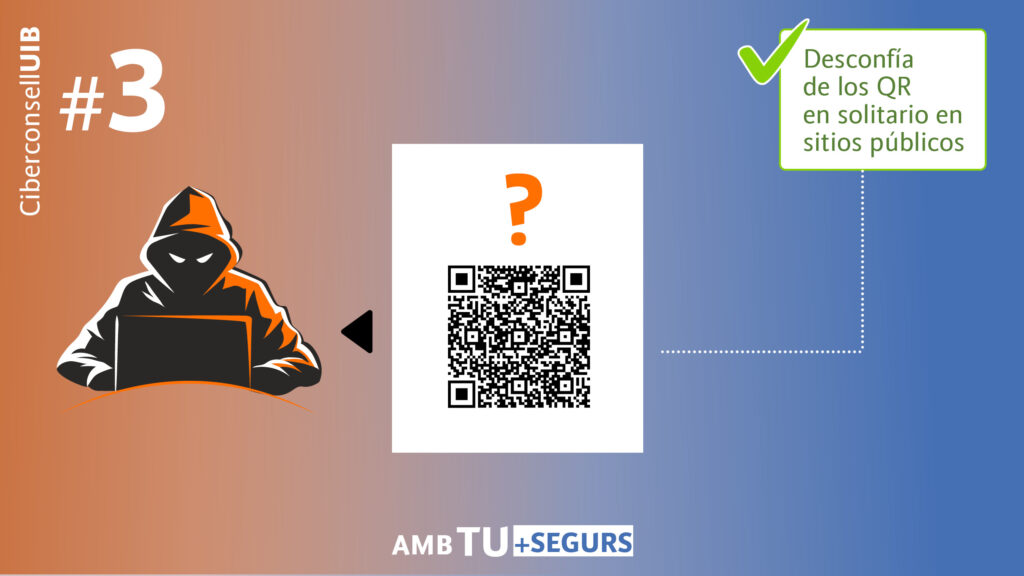

#3. Alerta con los QR desconocidos

Si escaneamos un código QR y no sabemos si es de confianza, puede llevarnos a lugares infecciosos y poner en peligro nuestros dispositivos. Debemos desconfiar de los QR que aparezcan en solitario y colgados en lugares públicos. Buenas prácticas de seguridad y riesgos en los navegadores web

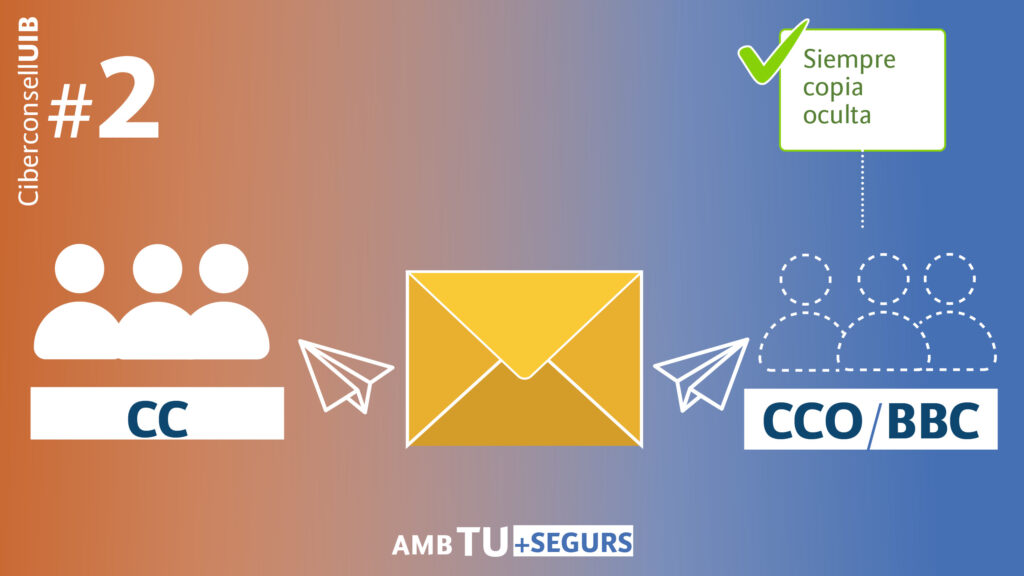

¡Envía siempre los correos a destinatarios múltiples con copia oculta! Puede haber una fuga de información o de datos si enviamos correos electrónicos a múltiples destinatarios empleando la opción CC (Carbon Copy), es decir, con copia, en lugar de la opción CCO/BCC, es decir, con copia oculta (BCC: Blind Carbon Copy). Buenas prácticas en el…

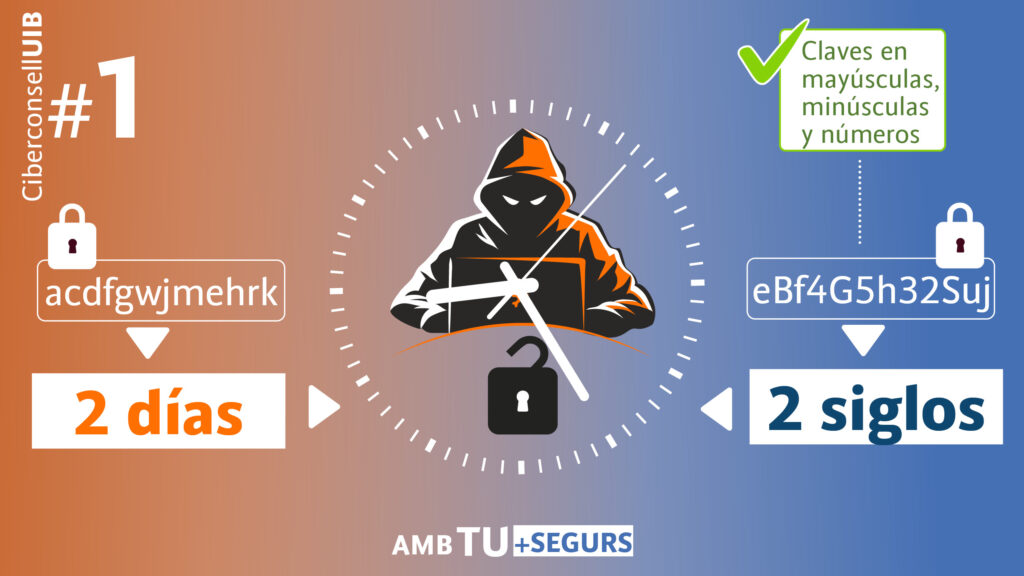

Cuando pensamos en una contraseña debemos prestarle atención, porque un ciberdelincuente la puede averiguar en más o menos poco tiempo según la complejidad que tenga. Por ejemplo, si tenemos una contraseña de 8 caracteres que utiliza sólo letras minúsculas, un programa de crackeo tardaría 2 días en descifrarla. Si, en cambio, utilizamos también mayúsculas y…